DDOS공격 바이러스 분석 종합

by 아이티 뉴스 2011-03-05 22:21:20

DDOS 공격 바이러스의 발생은 2011.03.04 일 오전 7시경으로 추정된다.

[ 유포 경유 ]

국내 P2P 업데인 쉐어 박스와 슈퍼다운에서 유포된 것으로 추정되며, 이들 업체의 다운로드 프로그램이 그 타겟이 된것으로 보인다.

3월 4일 오전 7-9시 사이에 집중 유포된 것으로 보아 싸이트 특성상 감염된 컴퓨터의 수는

이와 유사한 형태를 보인 7.7 디도스 대란(2009년 7월 7일부터 9일까지 약 20만대의 좀비 pc가 국내 17개 웹사이트 공격)때 보다 적은 것으로 파악 된다.

7.7 대란과 유사하다고 한 이유는 멀티 도메인 공격, 스케줄링 공격의 특성을 보이고 있기 때문이다.

[ 바이러스 파일 ]

디도스 공격을 유발하는 악성코드 파일 명은 다음과 같다.

이 중 SBUpdate.exe 는 P2P 다운로드 프로그램으로 변조되어 정상적인 P2P 업데이트 파일로 위장되 있다.

[ 공격 대상 ]

DDoS 공격 파일의 유포지는 국내 P2P 싸이트로 추정되며, 공격대상은 다음 40개 싸이트로 확인되고 있다. 그러나 계속 변종이 양산될 가능성이 커서 목록은 추 후 변경될 수 있다.

네이버, 다음, 옥션, 한게임, 디씨인사이드, 지마켓, 청와대, 외교통상부, 국가정보원, 통일부, 국회, 국가대표포털, 방위산업청, 경찰청, 국세청, 관세청, 국방부, 합동참모본부, 육군본부, 공군본부, 해군본부, 주한미군, 국방홍보원, 제8전투비행단, 방송통신위원회, 행정안전부, 한국인터넷진흥원, 안철수연구소, 금융위원회, 국민은행, 우리은행, 하나은행, 외환은행, 신한은행, 제일은행, 농협, 키움증권, 대신증권, 한국철도공사, 한국수력원자력

[ 바이러스 파일 ]

디도스 공격을 유발하는 악성코드 파일 명은 다음과 같다.

이 중 SBUpdate.exe 는 P2P 다운로드 프로그램으로 변조되어 정상적인 P2P 업데이트 파일로 위장되 있다.

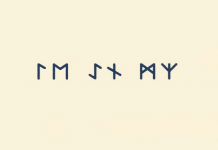

ntcm63.dll 131,072

SBUpdate.exe 11,776

ntds50.dll 118,784

watcsvc.dll 40,960

soetsvc.dll 46,432

mopxsvc.dll 71,008

SBUpdate.exe 10,240

host.dll 118,784

meitsvc.dll 71,008

sfofsvc.dll 46,432

bobo.exe 11,776

filecity.exe 20,480

rtdrvupr.exe 16,384

이 후 바이러스에 의해 추가적으로 변형된 파일이 더 발견될 수 있다.

[ 바이러스 정보 ]

바이러스 파일 중, watcsvc.dll, soetsvc.dll, meitsvc.dll, sfofsvc.dll, mopxsvc.dll 등의 바이러스 파일은 아래와 같은 랜덤 형식으로 생성되는 것으로 보인다.

m{랜덤 3 영문자}svc.dll

s{랜덤 3 영문자}svc.dll

w{랜덤 3 영문자}svc.dll

또한 위 바이러스 파일 중 ntds50.dll, ntcm63.dll 등의 바이러스 파일이 [랜덤]svc.dll 와 rtdrvupr.exe 를 생성하는 것으로 보인다.

rtdrvupr.exe 바이러스 파일이 hosts 파일을 변조하여 특정 사이트 접속을 차단 시킨다.

호스트 변조 내용은 다음과 같다.

127.0.0.1 explicitupdate.alyac.co.kr

127.0.0.1 gms.ahnlab.com

127.0.0.1 ko-kr.albn.altools.com

127.0.0.1 ko-kr.alupdatealyac.altools.com

127.0.0.1 su.ahnlab.com

127.0.0.1 su3.ahnlab.com

127.0.0.1 update.ahnlab.com

127.0.0.1 ahnlab.nefficient.co.kr

현재까지 알려진 DDOS 공격 증상 이외에

사용자 시스템의 파일을 손상시킬 수 있는 것으로 추정되는 정보들이 발견되었다.

특정 데이터 파일에 감염 시간을 기록 한 후, 기록된 시간을 기점으로

- 해당 데이터 파일이 없는 경우,

- 해당 데이터 파일 내 기록된 시간보다 이전 시간으로 PC 시간이 조정된 경우,

- 해당 데이터 파일 내 기록된 시간 이후 최대 10일 이내,

위 조건이 만족되면 모든 드라이브에서 파일은 손상시킨다.

현재까지 생성되는 데이터 파일은 다음과 같다.

noise03.dat,

tljoqgv.dat

tlntwye.dat

faultrep.dat

[ 대응 방안 ]

현재 2011년 3월 4일자 엔진에 모두 업데이트 된 상태지만, 최신 변종 바이러스에 대한 추가가 계속 진행되고 있기 때문에 터보백신을 항상 최신 버전으로 유지 해야 한다.

- 가장 중요한 사항은 임의로 시간을 돌리거나 조작하면 PC 의 파일이 손상될 수 있기 때문에 터보백신을 최신 엔진으로 업데이트 후, 정밀 검사를 수행하여 발견된 바이러스를 모두 치료하는 것이 좋다.

2. 전용백신및 터보백신으로 검사 , 치료

[자료제공:에브리존 보안 대응팀 ]http://www.everyzone.com

![[2024 애플 동향] ③ 애플카 ‘프로젝트 타이탄’의 실패 원인](https://itnews.or.kr/wp-content/uploads/2024/03/1-2-218x150.png)

![[2024 애플 동향] ② 애플카 ‘프로젝트 타이탄’ 10년간 의 여정](https://itnews.or.kr/wp-content/uploads/2024/03/4-218x150.png)

![[2024 애플 동향] ① 애플 프로젝트 타이탄’ 종료](https://itnews.or.kr/wp-content/uploads/2024/03/Midjourney-218x150.png)